Łamanie łatwych haseł

Zarówno w odniesieniu do bankowości internetowej jak i do różnego rodzaju innych serwisów internetowych, w tym także w odniesieniu do mediów społecznościowych, do kont na mediach społecznościowych, bardzo istotnym elementem są stosowne zabezpieczenia mające na celu ochronę własnych danych osobowych oraz ochronę swoich zasobów finansowych. Jednocześnie też mówiąc o owych zabezpieczeniach, mówiąc o stosowaniu haseł, należy wskazać na to, że jest to jeden z tych obszarów, które są przedmiotem zainteresowania ze strony cyberprzestępców. Każdego dnia mamy do czynienia z wieloma atakami na tymże polu.

Dlaczego takie ataki mają miejsce?

W głównej mierze wynikają one z faktu, iż dostęp do danego serwisu nie jest zabezpieczony odpowiednum hasłem. Owe serwisy w dużej mierze wymagają ściśle określonego hasła, które nie jest takie proste, ale nie zawsze. Wiele osób bowiem nie przywiązują dużej uwagi do kwestii związanej ze stosowaniem odpowiednich haseł do serwisów, w tym do bankowości internetowej. Jakie powinno być takie hasło? Na pewno powinno być ono dosyć skomplikowane i nieoczywiste. Zasadniczo nie powinno nawiązywać do imienia, nazwiska, osób najbliższych, do jakichś oczywistych danych osobowych, danych związanych z tą osobą.

Jakie powinno być hasło?

Hasło powinno być jak najdłuższe, powinno składać się z małych i wielkich liter, powinno zawierać w sobie jakieś cyfry, jakieś znaki specjalne. W ten sposób możemy powiedzieć, że takie hasło będzie w maksymalny sposób utrudniać jego złamanie przez osoby niepowołane. Oczywiście haseł do różnych serwisów nie należy podawać nikomu, a tym bardziej osobom nieznanym, nie należy podawać ich przez telefon czy też w formie internetowej. Istnieje jeszcze jedna ważna i skuteczna metoda, dzięki której hasła do ważnych serwisów, z których korzystamy, będą bardzo dobrze zabezpieczone przed dostaniem się w niepowołane ręce. Mowa jest mianowicie o tak zwanym haszowaniu haseł. Czym jest owo haszowanie haseł?

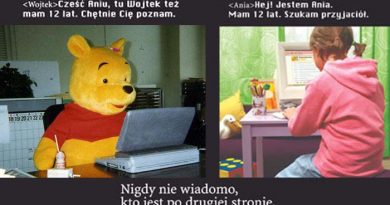

Podane przez danego użytkownika hasło zostaje zakodowane przez jednokierunkową funkcję skrótu. Jest to funkcja nieco inaczej nazywana funkcją mieszającą lub też funkcją haszującą. W tejże funkcji mamy do czynienia z tym, że w przypadku dwóch różnych haseł otrzymujemy dwa odrębne wyniki. Jeśli mowa jest o działaniach cyberprzestępców, kwestia łamania haseł do serwisów jest szeroko komentowana, a przez nich samych bardzo szeroko wykorzystywana. Tak naprawdę bowiem w sieci mamy do czynienia z wieloma użytkownikami, którzy w niewłaściwy sposób dokonują zabezpieczenia swoich danych oraz dostępu do różnych serwisów, z których korzystają. Cyberprzestępcy skutecznie szukają właśnie takich słabych punktów, szukają odpowiednich miejsc, przez które mogą dostać się na konta użytkowników, przez które mogą dokonać kradzieży tożsamości użytkowników, mogą także dokonać kradzieży środków finansowych poprzez bankowość internetową. Tutaj zatem mamy do czynienia z czymś, o co w sposób szczególny należy obecnie zadbać, należy bezwzględnie ustawiać trudne do złamania hasła.